タグ: 自宅

-

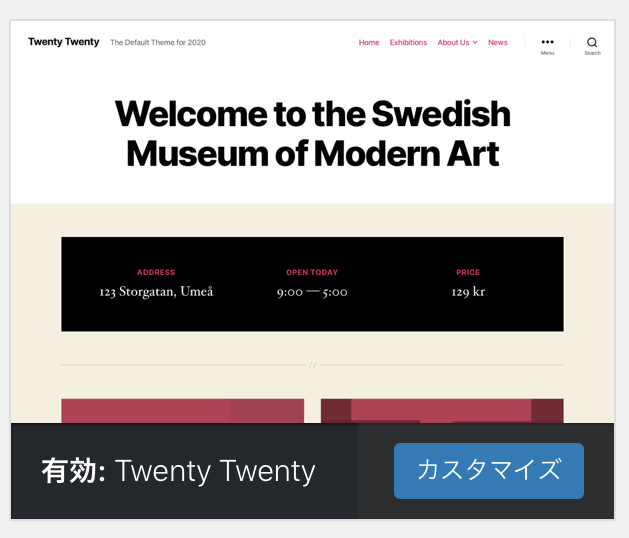

[Data Link] WordPress blog URLを引越しする時に必要なリダイレクトの種類について、まとめられたサイトのリンク [2019/11/16]

Post Views: 429 URLを引越しする時に必要なリダイレクトの種類について – TCD…

投稿者

-

[Synology] NAS – Photo Stationに保管しているファイルをYouTubeにアップする機能を試してみた 「ロンドンからスカボロ城へ行く(2016)」

Post Views: 558 ID3200 PhotoStation 以前旅行した時の写真のスライドショー…

投稿者

-

[WordPress] SPAM Management – Throws SPAM away プラグイン – スパムコメントの排除 [2019/08/07]

Post Views: 517 Throw SPAM away は、ロボットや冷やかしのコメント対策のプラグイ…

投稿者

-

[Synology] NASからexFATファィルフォーマットにアクセスするにはexFAT accessをインストール [2020/04/14]

Synology NAS製品にも有料のアプリが用意されている。Windowsやゲーム機、その他のファイル共有を…

投稿者

-

[Synology] DS Note に出先から接続する [2021/04/01]

Post Views: 652 はじめに Synologyのアプリ; DS noteは、Microsoft社の…

投稿者